Pour de nombreux experts en informatique, Wireshark est l'outil incontournable pour l'analyse des paquets réseau. Le logiciel open source vous permet d'examiner de près les données recueillies et de déterminer la racine du problème avec une précision améliorée. De plus, Wireshark fonctionne en temps réel et utilise un codage couleur pour afficher les paquets capturés, entre autres mécanismes astucieux.

Dans ce didacticiel, nous expliquerons comment capturer, lire et filtrer des paquets à l'aide de Wireshark. Ci-dessous, vous trouverez des instructions étape par étape et des ventilations des fonctions d'analyse de réseau de base. Une fois que vous aurez maîtrisé ces étapes fondamentales, vous serez en mesure d'inspecter le flux de trafic de votre réseau et de résoudre les problèmes avec plus d'efficacité.

Analyse des paquets

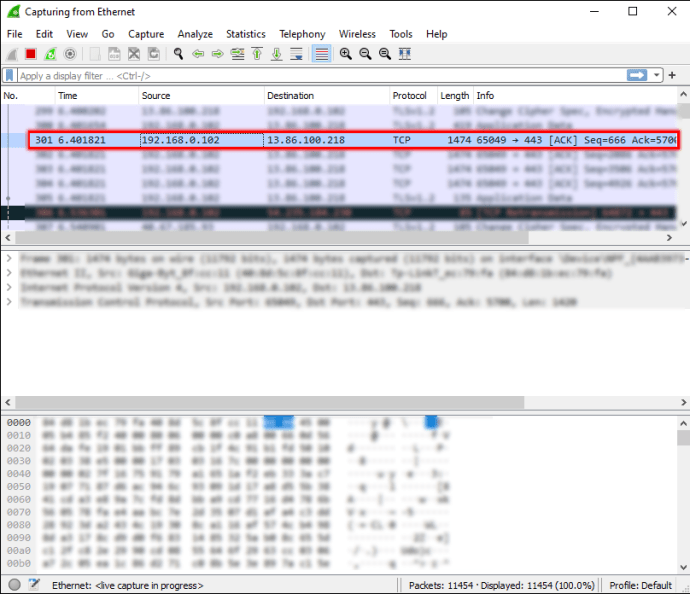

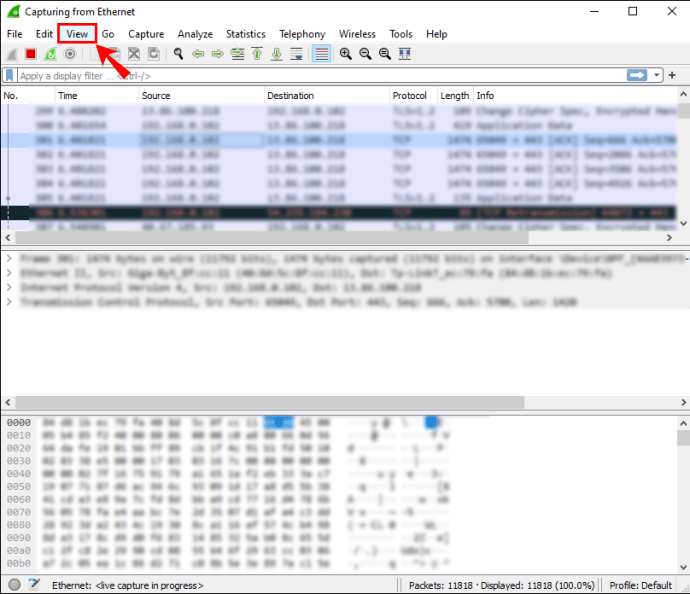

Une fois les paquets capturés, Wireshark les organise dans un volet de liste de paquets détaillé incroyablement facile à lire. Si vous souhaitez accéder aux informations concernant un seul paquet, il vous suffit de le localiser dans la liste et de cliquer. Vous pouvez également développer davantage l'arborescence pour accéder aux détails de chaque protocole contenu dans le paquet.

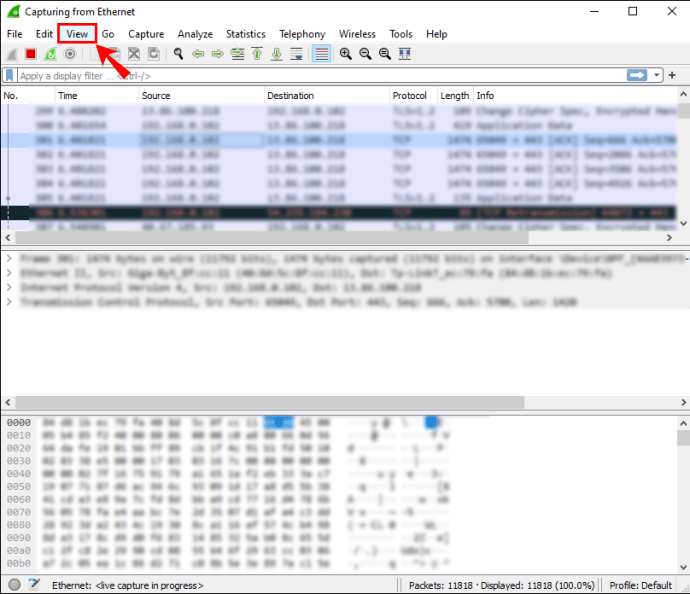

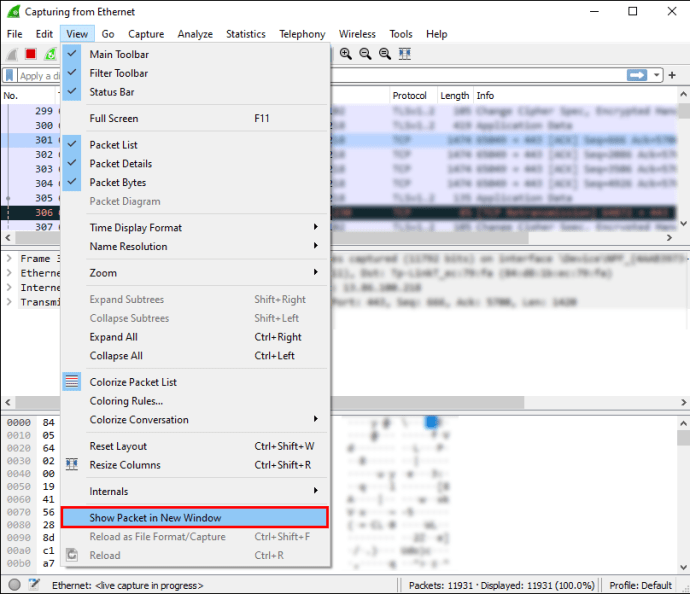

Pour une vue d'ensemble plus complète, vous pouvez afficher chaque paquet capturé dans une fenêtre distincte. Voici comment:

- Sélectionnez le paquet dans la liste avec votre curseur, puis faites un clic droit.

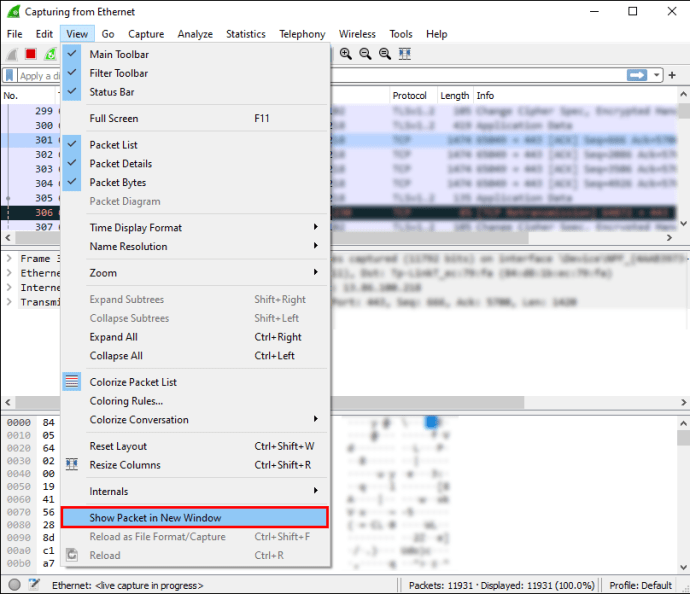

- Ouvrez l'onglet "Affichage" de la barre d'outils ci-dessus.

- Sélectionnez « Afficher le paquet dans une nouvelle fenêtre » dans le menu déroulant.

Remarque : il est beaucoup plus facile de comparer les paquets capturés si vous les affichez dans des fenêtres séparées.

Comme mentionné, Wireshark utilise un système de codage couleur pour la visualisation des données. Chaque paquet est marqué d'une couleur différente qui représente différents types de trafic. Par exemple, le trafic TCP est généralement surligné en bleu, tandis que le noir est utilisé pour indiquer les paquets contenant des erreurs.

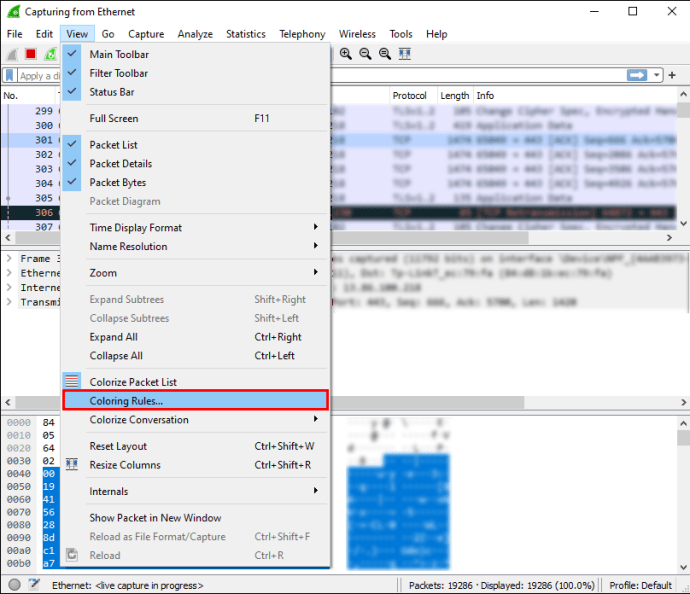

Bien sûr, vous n'avez pas à mémoriser la signification de chaque couleur. Au lieu de cela, vous pouvez vérifier sur place :

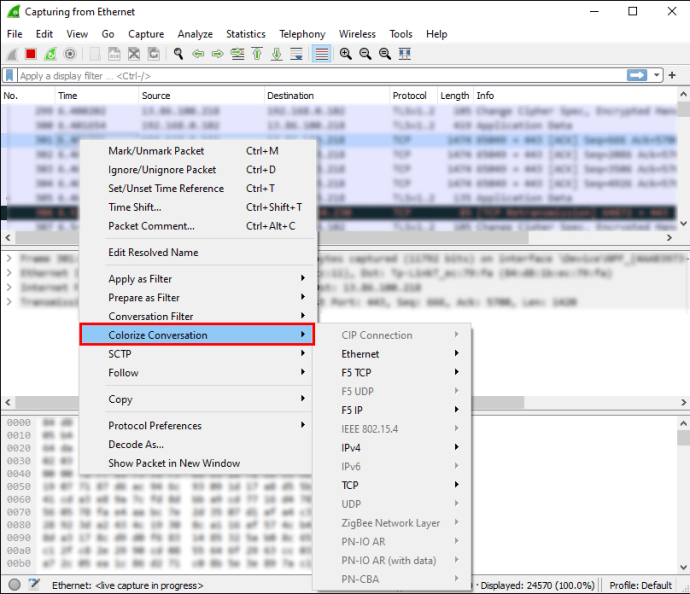

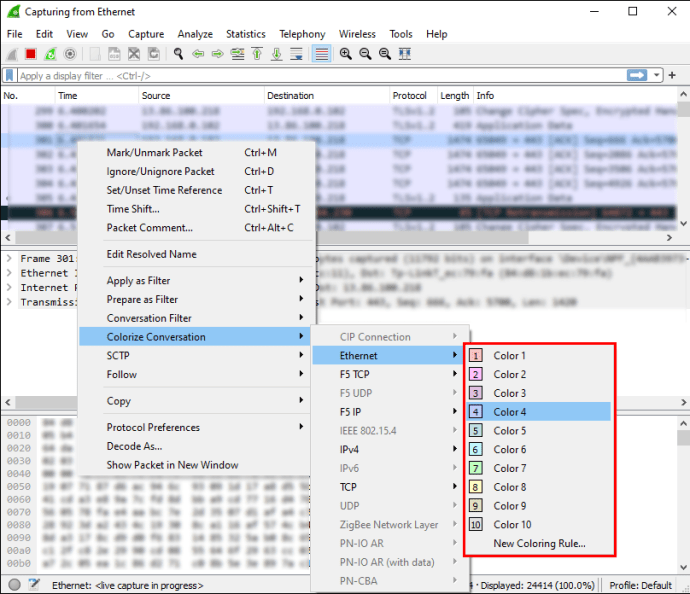

- Faites un clic droit sur le paquet que vous souhaitez examiner.

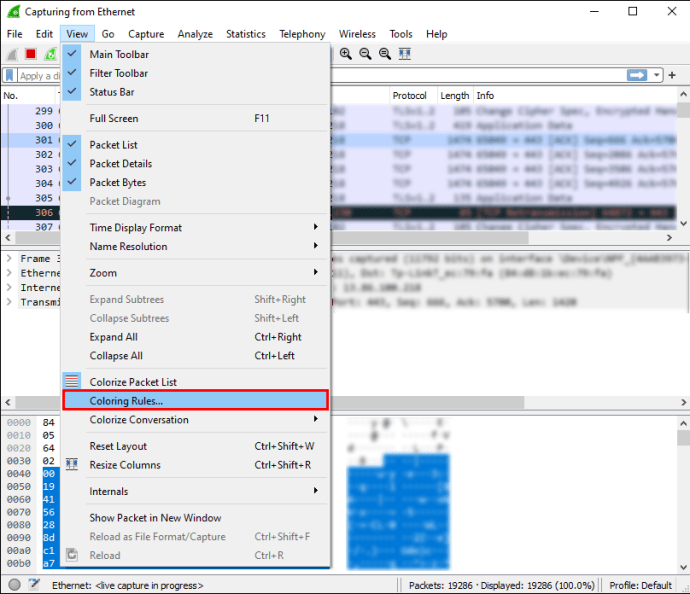

- Sélectionnez l'onglet « Affichage » dans la barre d'outils en haut de l'écran.

- Choisissez « Règles de coloration » dans le panneau déroulant.

Vous verrez la possibilité de personnaliser la colorisation à votre guise. Cependant, si vous ne souhaitez modifier que temporairement les règles de coloration, suivez ces étapes :

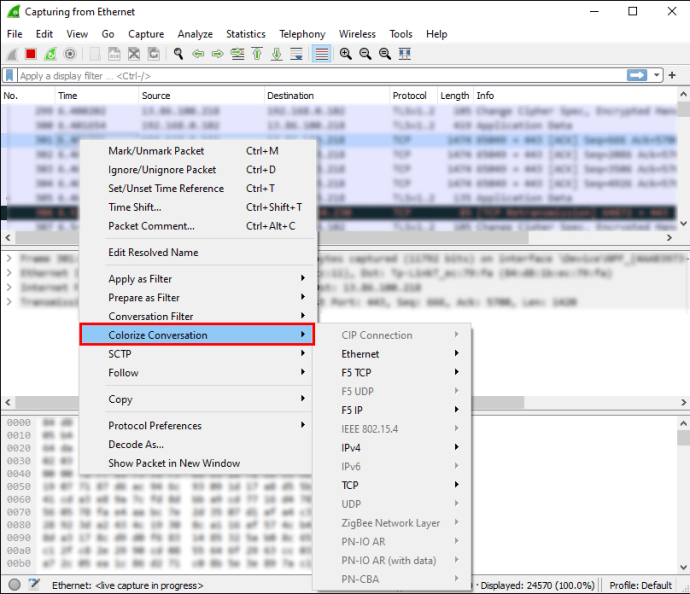

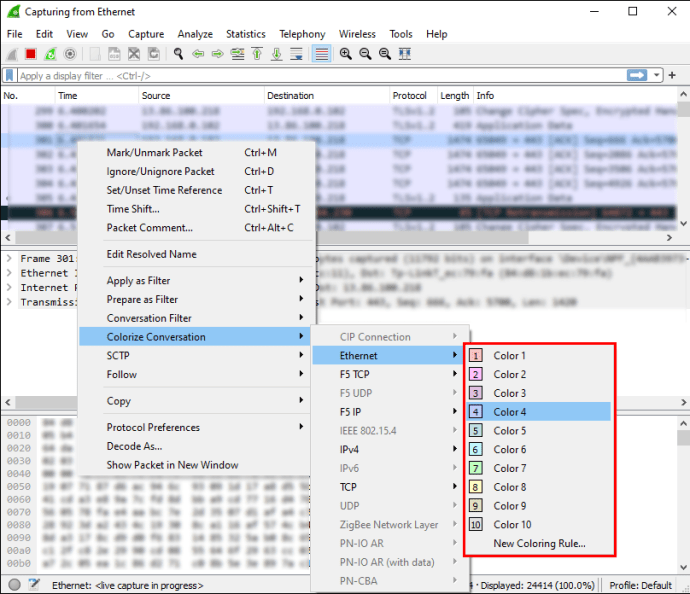

- Cliquez avec le bouton droit sur le paquet dans le volet de la liste des paquets.

- Dans la liste des options, sélectionnez "Coloriser avec filtre".

- Choisissez la couleur avec laquelle vous souhaitez l'étiqueter.

Nombre

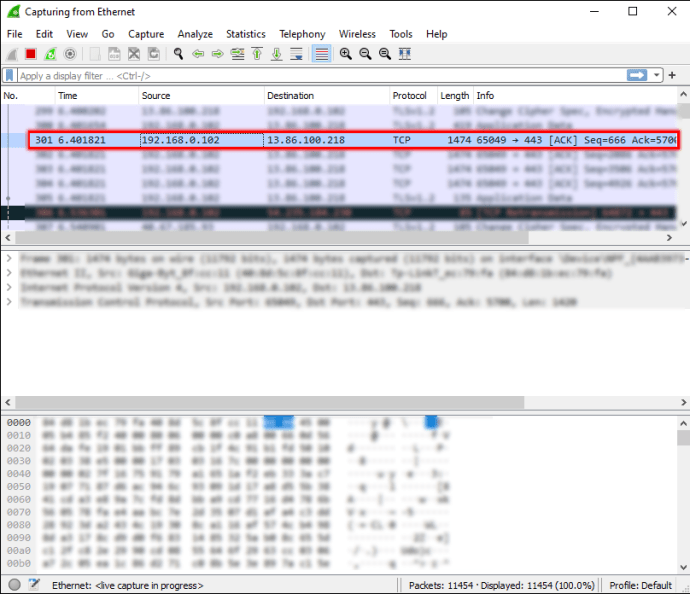

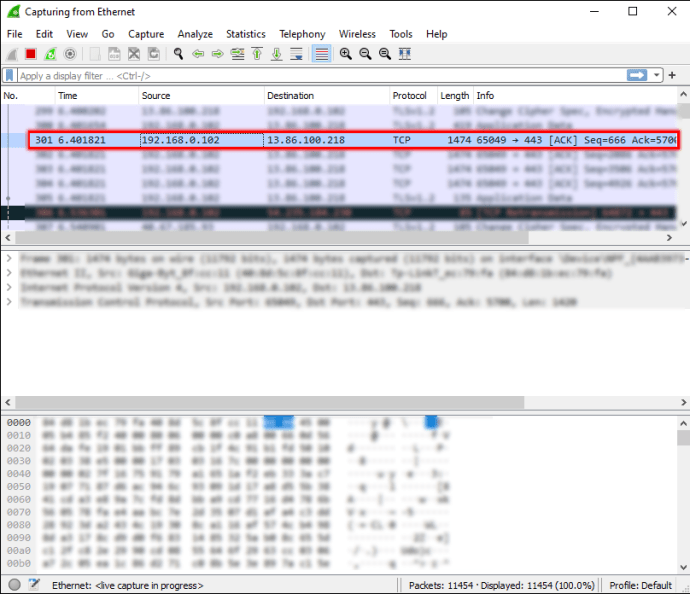

Le volet de la liste des paquets vous montrera le nombre exact de bits de données capturés. Comme les paquets sont organisés en plusieurs colonnes, c'est assez facile à interpréter. Les catégories par défaut sont :

- Non. (Nombre) : Comme mentionné, vous pouvez trouver le nombre exact de paquets capturés dans cette colonne. Les chiffres resteront les mêmes même après avoir filtré les données.

- Heure : Comme vous l'avez peut-être deviné, l'horodatage du paquet est affiché ici.

- Source : indique l'origine du paquet.

- Destination : indique l'endroit où le paquet sera conservé.

- Protocole : affiche le nom du protocole, généralement sous forme d'abréviation.

- Longueur : indique le nombre d'octets contenus dans le paquet capturé.

- Info : la colonne inclut toute information supplémentaire sur un paquet particulier.

Temps

Comme Wireshark analyse le trafic réseau, chaque package capturé est horodaté. Les horodatages sont ensuite inclus dans le volet de la liste des paquets et disponibles pour une inspection ultérieure.

Wireshark ne crée pas les horodatages eux-mêmes. Au lieu de cela, l'outil d'analyse les obtient à partir de la bibliothèque Npcap. Cependant, la source de l'horodatage est en fait le noyau. C'est pourquoi la précision de l'horodatage peut varier d'un fichier à l'autre.

Vous pouvez choisir le format dans lequel les horodatages seront affichés dans la liste des paquets. De plus, vous pouvez définir la précision préférée ou le nombre de décimales affichées. Outre le paramètre de précision par défaut, il existe également :

- Secondes

- Dixièmes de seconde

- Centièmes de seconde

- Millisecondes

- Microsecondes

- Nanosecondes

La source

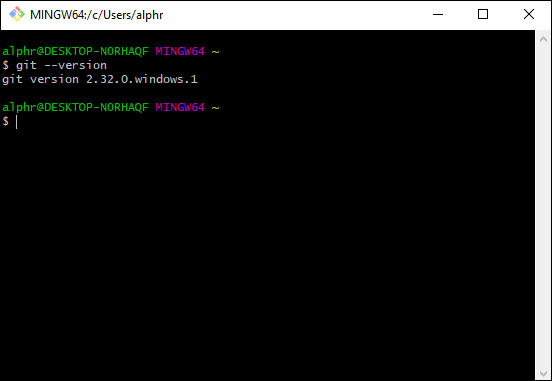

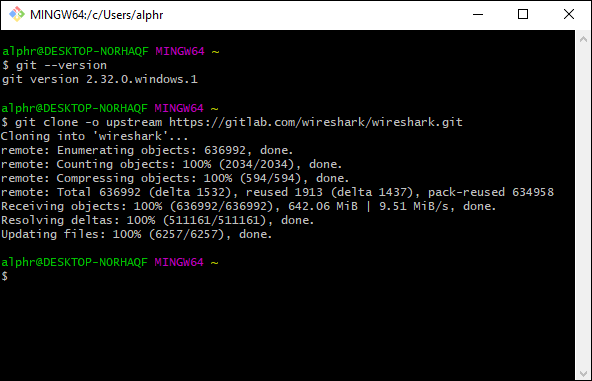

Comme son nom l'indique, la source du paquet est le lieu d'origine. Si vous souhaitez obtenir le code source d'un dépôt Wireshark, vous pouvez le télécharger en utilisant un client Git. Cependant, la méthode nécessite que vous ayez un compte GitLab. Il est possible de le faire sans, mais il vaut mieux s'inscrire au cas où.

Une fois que vous avez enregistré un compte, procédez comme suit :

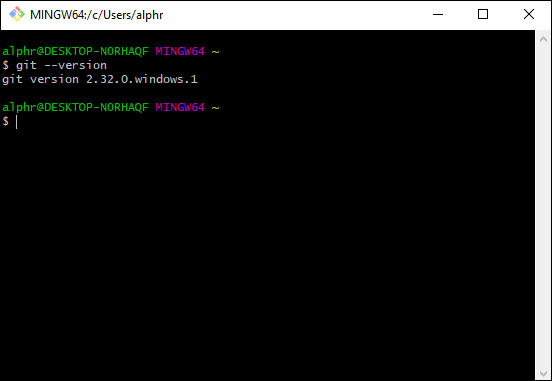

- Assurez-vous que Git est fonctionnel en utilisant cette commande : "

$ git -–version.”

- Vérifiez si votre adresse e-mail et votre nom d'utilisateur sont configurés.

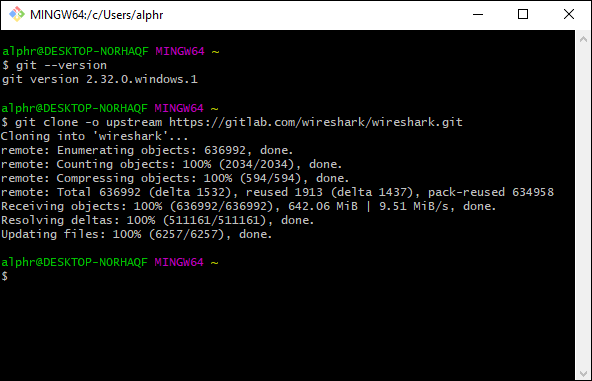

- Ensuite, créez un clone de la source Workshark. Utilisez le "

$ git clone -o en amont [email protégé] :wireshark/wireshark.git” URL SSH pour faire la copie. - Si vous n'avez pas de compte GitLab, essayez l'URL HTTPS : "

$ git clone -o en amont //gitlab.com/wireshark/wireshark.git.”

Toutes les sources seront ensuite copiées sur votre appareil. Gardez à l'esprit que le clonage peut prendre un certain temps, surtout si votre connexion réseau est lente.

Destination

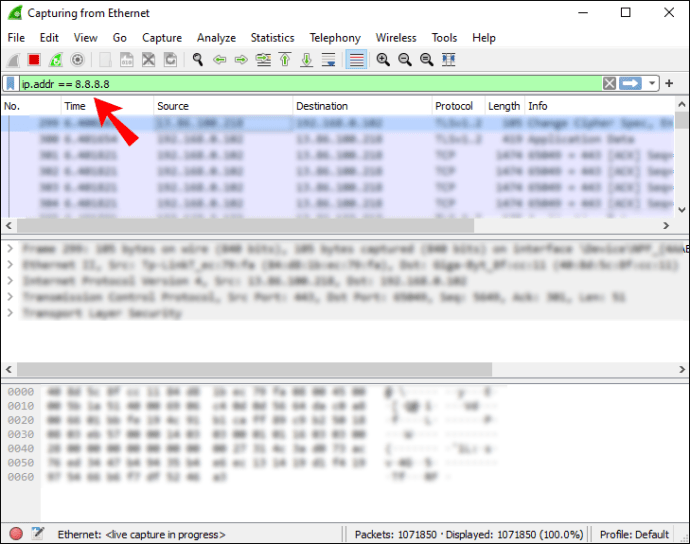

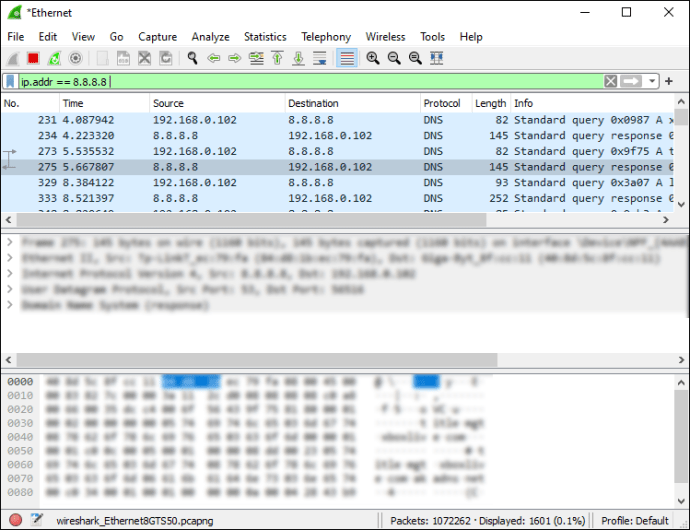

Si vous souhaitez connaître l'adresse IP de la destination d'un paquet particulier, vous pouvez utiliser le filtre d'affichage pour le localiser. Voici comment:

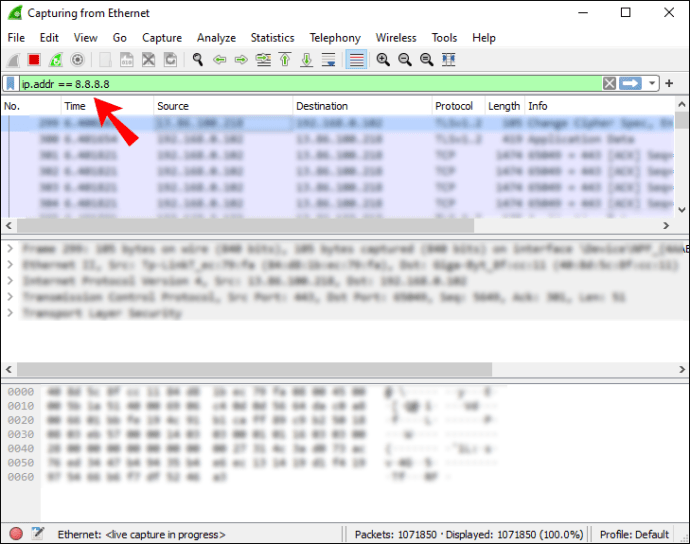

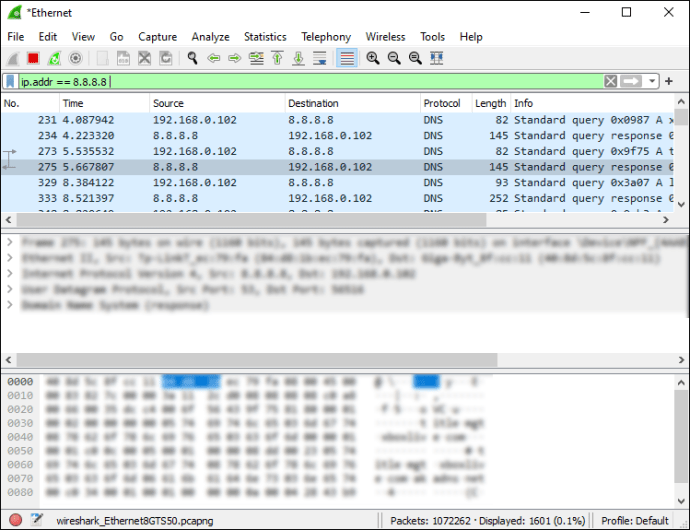

- Entrer "

ip.addr == 8.8.8.8" dans la "Boîte de filtre" Wireshark. Ensuite, cliquez sur "Entrer".

- Le volet de la liste des paquets sera reconfiguré uniquement pour afficher la destination des paquets. Trouvez l'adresse IP qui vous intéresse en faisant défiler la liste.

- Une fois que vous avez terminé, sélectionnez « Effacer » dans la barre d'outils pour reconfigurer le volet de la liste des paquets.

Protocole

Un protocole est une directive qui détermine la transmission de données entre différents appareils connectés au même réseau. Chaque paquet Wireshark contient un protocole et vous pouvez l'afficher en utilisant le filtre d'affichage. Voici comment:

- En haut de la fenêtre Wireshark, cliquez sur la boîte de dialogue « Filtre ».

- Entrez le nom du protocole que vous souhaitez examiner. En règle générale, les titres des protocoles sont écrits en lettres minuscules.

- Cliquez sur "Entrée" ou "Appliquer" pour activer le filtre d'affichage.

Longueur

La longueur d'un paquet Wireshark est déterminée par le nombre d'octets capturés dans cet extrait de réseau particulier. Ce nombre correspond généralement au nombre d'octets de données brutes répertoriés au bas de la fenêtre Wireshark.

Si vous souhaitez examiner la distribution des longueurs, ouvrez la fenêtre « Longueurs de paquets ». Toutes les informations sont réparties dans les colonnes suivantes :

- Longueurs de paquets

- Compter

- Moyenne

- Val min/Val max

- Taux

- Pour cent

- Taux d'éclatement

- Démarrage en rafale

Info

S'il y a des anomalies ou des éléments similaires dans un paquet capturé particulier, Wireshark le notera. Les informations seront ensuite affichées dans le volet de la liste des paquets pour un examen plus approfondi. De cette façon, vous aurez une image claire du comportement atypique du réseau, ce qui entraînera des réactions plus rapides.

FAQ supplémentaires

Comment puis-je filtrer les données des paquets ?

Le filtrage est une fonctionnalité efficace qui vous permet d'examiner les spécificités d'une séquence de données particulière. Il existe deux types de filtres Wireshark : la capture et l'affichage. Les filtres de capture sont là pour restreindre la capture de paquets pour répondre à des demandes spécifiques. En d'autres termes, vous pouvez passer au crible différents types de trafic en appliquant un filtre de capture. Comme son nom l'indique, les filtres d'affichage vous permettent de vous concentrer sur un élément particulier du paquet, de la longueur du paquet au protocole.

L'application d'un filtre est un processus assez simple. Vous pouvez saisir le titre du filtre dans la boîte de dialogue en haut de la fenêtre Wireshark. De plus, le logiciel complète généralement automatiquement le nom du filtre.

Sinon, si vous souhaitez passer au peigne fin les filtres Wireshark par défaut, procédez comme suit :

1. Ouvrez l'onglet « Analyser » dans la barre d'outils en haut de la fenêtre Wireshark.

2. Dans la liste déroulante, sélectionnez "Afficher le filtre".

3. Parcourez la liste et cliquez sur celui que vous souhaitez appliquer.

Enfin, voici quelques filtres Wireshark courants qui peuvent s'avérer utiles :

• Pour afficher uniquement l'adresse IP source et de destination, utilisez : "ip.src==Adresse IP et ip.dst==Adresse IP”

• Pour afficher uniquement le trafic SMTP, saisissez : "tcp.port eq 25”

• Pour capturer tout le trafic de sous-réseau, appliquez : "réseau 192.168.0.0/24”

• Pour tout capturer sauf le trafic ARP et DNS, utilisez : "port non 53 et non arp”

Comment capturer les données des paquets dans Wireshark ?

Une fois que vous avez téléchargé Wireshark sur votre appareil, vous pouvez commencer à surveiller votre connexion réseau. Pour capturer des paquets de données pour une analyse complète, voici ce que vous devez faire :

1. Lancez Wireshark. Vous verrez une liste des réseaux disponibles, alors cliquez sur celui que vous souhaitez examiner. Vous pouvez également appliquer un filtre de capture si vous souhaitez identifier le type de trafic.

2. Si vous souhaitez inspecter plusieurs réseaux, utilisez le contrôle "Maj + clic gauche".

3. Ensuite, cliquez sur l'icône d'aileron de requin à l'extrême gauche de la barre d'outils ci-dessus.

4. Vous pouvez également démarrer la capture en cliquant sur l'onglet "Capturer" et en sélectionnant "Démarrer" dans la liste déroulante.

5. Une autre façon de le faire est d'utiliser la touche "Contrôle - E".

Au fur et à mesure que le logiciel récupère les données, vous les verrez apparaître dans le volet de la liste des paquets en temps réel.

Octet de requin

Bien que Wireshark soit un analyseur de réseau très avancé, il est étonnamment facile à interpréter. Le volet de la liste des paquets est extrêmement complet et bien organisé. Toutes les informations sont réparties en sept couleurs différentes et marquées par des codes de couleur clairs.

De plus, le logiciel open source est livré avec une multitude de filtres facilement applicables qui facilitent la surveillance. En activant un filtre de capture, vous pouvez identifier le type de trafic que vous souhaitez que Wireshark analyse. Et une fois les données saisies, vous pouvez appliquer plusieurs filtres d'affichage pour des recherches spécifiques. Dans l'ensemble, c'est un mécanisme très efficace qui n'est pas trop difficile à maîtriser.

Utilisez-vous Wireshark pour l'analyse de réseau ? Que pensez-vous de la fonction de filtrage ? Faites-nous savoir dans les commentaires ci-dessous s'il existe une fonction d'analyse de paquets utile que nous avons ignorée.